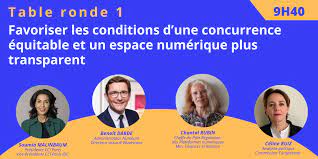

1e Table Ronde : les nouvelles règles européennes

Après quelques mots d’accueil de Dominique Restino, Président de la CCI Paris Ile-de-France, Thomas prend la parole pour dresser un tableau et donner quelques éléments de contexte.

Le cadre juridique actuel date de vingt ans. Après la pandémie, celui-ci est devenu inadapté car l’environnement est devenu beaucoup plus concurrentiel. Un nouveau cadre juridique doit être lancé. En 2018, le RGPD a connu un démarrage difficile mais a fini par s’imposer au niveau européen.

Pendant que les géants du numérique dominent les marchés, d’autres entreprises se tiennent en embuscade. A l’occasion de la généralisation de l’IOT 22 milliards d’objets connectés pourraient devenir autant de capteurs de données personnelles dont on personne ne pourrait avoir la maîtrise.

Pour conquérir ou garder sa place, l’Europe doit mener une politique d’encouragement à l’innovation, modérer les échanges et lutter contre les dérives liées aux usages des réseaux sociaux qui sont vecteurs de haine, de violence de tension. Enfin, en matière de cybersécurité, il est à noter une hausse de la cybercriminalité qui draine des milliards d’euros.

Autour de Thomas Benzazon, sur cette première table ronde, quatre intervenants : Soumia Malinbaum (Présidente de la CCI 75), Benoît Darde (Administrateur de Numeum), Chantal Rubin (Direction Générale des Entreprises, Ministère de l'Économie, des Finances et de la Relance) et Céline Ruiz (Analyste politique, Représentation de la Commission européenne en France).

Les quatre intervenants apportent leur éclairage sur cet épineux sujet et posent de nombreuses questions :

Soumia Malinbaum rappela que, de la grande entreprise du CAC 40 à la PME, toutes les entreprises sont concernées par le digital, mais que toutes n’ont pas la même maturité. Ce secteur connaît une forte croissance depuis des années et la pandémie a été un accélérateur de croissance, soulignant au passage que le digital a sauvé beaucoup d’entreprises pendant cette période compliquée. Toutefois, l’Europe se trouve dans une situation de dépendance vis-à-vis des GAFAM (Google, Apple, Facebook, Amazon et Microsoft) et le ruissellement se fait mal ou pas, et ne profite pas à l’économie locale.

Céline Ruiz précisa que le cadre juridique européen sur le numérique est devenu obsolète. Il date des années 2000 avec la directive e-commerce, et les lois Sapin 1 et 2. Les GAFAM sont nées avant cette législation. A l’heure actuelle sept des plus grandes entreprises du monde sont numériques, elles dominent presque 80% des marchés nationaux et européens du commerce (légal) en ligne. Elles sont aussi vecteurs du marché de la contrefaçon (illégal à hauteur de 7%), ce qui représente environ 120 milliards d’euros. « Il s’agit donc de mettre fin à ce far-west ».

Le DMA et le DSA sont deux textes d’ampleur qui visent à limiter la domination économique des grandes plateformes numériques et la diffusion de contenus et produits illicites en ligne. Ayant tous les deux fait l’objet d’un accord au niveau européen, ils pourraient entrer en vigueur en 2023 et 2024.

Aujourd’hui, plus de 10 000 plateformes en ligne opèrent sur le marché européen du numérique estime la Commission européenne. Pourtant, seule une toute petite partie d’entre elles capteraient l’essentiel de la valeur générée par ces activités.

Benoît Darde, Administrateur de Numeum : le syndicat professionnel que je représente ne peut être que favorable à une régularisation. Le marché sur internet est non sécurisé, les comportements inappropriés sont légions. Tandis que de nombreuses zones d’ombres émaillent les algorithmes des acteurs dominants, ces algorithmes manquent de transparence et il est impossible d’en avoir la connaissance et la maîtrise.

S’ils ne sont pas directement cités, les GAFAM et autres géants du secteur du numérique sont les principales cibles des deux textes proposés le 15 décembre 2020 par l’exécutif européen : le règlement sur les marchés numériques (Digital Markets Act, ou DMA) et le règlement sur les services numériques (Digital Services Act, ou DSA).

Le premier vise à mieux encadrer les activités économiques des plus grandes plateformes. Celles-ci sont qualifiées par la Commission européenne de “contrôleurs d’accès” pour indiquer qu’elles sont devenues des passages obligés afin de bénéficier des avantages d’internet. Elles sont accusées de rendre les entreprises et les consommateurs particulièrement dépendants de leurs services et d’empêcher la concurrence des autres sociétés.

Le DMA introduit plus de transparence. Dans le domaine du ciblage des publics, Google Analytics pose de nombreuses questions car l’outil manque de transparence et ne respecte pas de nombreux éléments de législation comme le RGPD. Les Clouds comprennent beaucoup de clauses abusives. Et il n’est pas rare que le retour en arrière soit difficile.

Ce dépoussiérage est impératif, c’est un enjeu de société dans la mesure ou les plateformes s’adressent aux nouvelles générations qui sont de grands consommateurs du numérique. Tant sur le secteur des images que sur celui de la vente de marchandises, les risques de contrefaçon sont très élevés. La responsabilisation est l’élément clé de ces nouvelles règles. De nouvelles obligations s’imposent aux plateformes, telles que l’obligation d’audits annuels de gestion des risques et l’interdiction de profiler les mineurs.

Pour conclure, Thomas rappelle que la Commission européenne a associé en amont de nombreuses parties prenantes et obtenu des remontées terrains. Ce qui est très positif. Cependant le manque de 250 000 ingénieurs limite le développement du numérique sur tout le territoire européen et dans de nombreux secteurs d’activité.

Le cadre juridique actuel date de vingt ans. Après la pandémie, celui-ci est devenu inadapté car l’environnement est devenu beaucoup plus concurrentiel. Un nouveau cadre juridique doit être lancé. En 2018, le RGPD a connu un démarrage difficile mais a fini par s’imposer au niveau européen.

Pendant que les géants du numérique dominent les marchés, d’autres entreprises se tiennent en embuscade. A l’occasion de la généralisation de l’IOT 22 milliards d’objets connectés pourraient devenir autant de capteurs de données personnelles dont on personne ne pourrait avoir la maîtrise.

Pour conquérir ou garder sa place, l’Europe doit mener une politique d’encouragement à l’innovation, modérer les échanges et lutter contre les dérives liées aux usages des réseaux sociaux qui sont vecteurs de haine, de violence de tension. Enfin, en matière de cybersécurité, il est à noter une hausse de la cybercriminalité qui draine des milliards d’euros.

Autour de Thomas Benzazon, sur cette première table ronde, quatre intervenants : Soumia Malinbaum (Présidente de la CCI 75), Benoît Darde (Administrateur de Numeum), Chantal Rubin (Direction Générale des Entreprises, Ministère de l'Économie, des Finances et de la Relance) et Céline Ruiz (Analyste politique, Représentation de la Commission européenne en France).

Les quatre intervenants apportent leur éclairage sur cet épineux sujet et posent de nombreuses questions :

- Comment créer les conditions d’un marché plus ouvert et rééquilibrer les rapports de force entre les différents acteurs économiques du numérique ?

- Comment encourager une meilleure transparence ?

- Comment renforcer le droit de l’entreprise et sécuriser sa capacité d’innovation ?

Soumia Malinbaum rappela que, de la grande entreprise du CAC 40 à la PME, toutes les entreprises sont concernées par le digital, mais que toutes n’ont pas la même maturité. Ce secteur connaît une forte croissance depuis des années et la pandémie a été un accélérateur de croissance, soulignant au passage que le digital a sauvé beaucoup d’entreprises pendant cette période compliquée. Toutefois, l’Europe se trouve dans une situation de dépendance vis-à-vis des GAFAM (Google, Apple, Facebook, Amazon et Microsoft) et le ruissellement se fait mal ou pas, et ne profite pas à l’économie locale.

Céline Ruiz précisa que le cadre juridique européen sur le numérique est devenu obsolète. Il date des années 2000 avec la directive e-commerce, et les lois Sapin 1 et 2. Les GAFAM sont nées avant cette législation. A l’heure actuelle sept des plus grandes entreprises du monde sont numériques, elles dominent presque 80% des marchés nationaux et européens du commerce (légal) en ligne. Elles sont aussi vecteurs du marché de la contrefaçon (illégal à hauteur de 7%), ce qui représente environ 120 milliards d’euros. « Il s’agit donc de mettre fin à ce far-west ».

Le DMA et le DSA sont deux textes d’ampleur qui visent à limiter la domination économique des grandes plateformes numériques et la diffusion de contenus et produits illicites en ligne. Ayant tous les deux fait l’objet d’un accord au niveau européen, ils pourraient entrer en vigueur en 2023 et 2024.

Aujourd’hui, plus de 10 000 plateformes en ligne opèrent sur le marché européen du numérique estime la Commission européenne. Pourtant, seule une toute petite partie d’entre elles capteraient l’essentiel de la valeur générée par ces activités.

Benoît Darde, Administrateur de Numeum : le syndicat professionnel que je représente ne peut être que favorable à une régularisation. Le marché sur internet est non sécurisé, les comportements inappropriés sont légions. Tandis que de nombreuses zones d’ombres émaillent les algorithmes des acteurs dominants, ces algorithmes manquent de transparence et il est impossible d’en avoir la connaissance et la maîtrise.

S’ils ne sont pas directement cités, les GAFAM et autres géants du secteur du numérique sont les principales cibles des deux textes proposés le 15 décembre 2020 par l’exécutif européen : le règlement sur les marchés numériques (Digital Markets Act, ou DMA) et le règlement sur les services numériques (Digital Services Act, ou DSA).

Le premier vise à mieux encadrer les activités économiques des plus grandes plateformes. Celles-ci sont qualifiées par la Commission européenne de “contrôleurs d’accès” pour indiquer qu’elles sont devenues des passages obligés afin de bénéficier des avantages d’internet. Elles sont accusées de rendre les entreprises et les consommateurs particulièrement dépendants de leurs services et d’empêcher la concurrence des autres sociétés.

Le DMA introduit plus de transparence. Dans le domaine du ciblage des publics, Google Analytics pose de nombreuses questions car l’outil manque de transparence et ne respecte pas de nombreux éléments de législation comme le RGPD. Les Clouds comprennent beaucoup de clauses abusives. Et il n’est pas rare que le retour en arrière soit difficile.

Ce dépoussiérage est impératif, c’est un enjeu de société dans la mesure ou les plateformes s’adressent aux nouvelles générations qui sont de grands consommateurs du numérique. Tant sur le secteur des images que sur celui de la vente de marchandises, les risques de contrefaçon sont très élevés. La responsabilisation est l’élément clé de ces nouvelles règles. De nouvelles obligations s’imposent aux plateformes, telles que l’obligation d’audits annuels de gestion des risques et l’interdiction de profiler les mineurs.

Pour conclure, Thomas rappelle que la Commission européenne a associé en amont de nombreuses parties prenantes et obtenu des remontées terrains. Ce qui est très positif. Cependant le manque de 250 000 ingénieurs limite le développement du numérique sur tout le territoire européen et dans de nombreux secteurs d’activité.

2e Table ronde : les cybermenaces

Autour de Yann Bonnet (Directeur Général Délégué, Campus Cyber), Gilles Souris (Conseiller numérique, Les Digiteurs, CCI Paris Ile-de-France), Nacira Salvan (Présidente Cefys, RSSI au Ministère de l’intérieur), Guillaume Vassault-Houlière (Président et fondateur de l'entreprise Yeswehack), Roland Atoui (Directeur de Red Alert Labs) et Laurent Verdier (Directeur Formation, Cybermalveillance.gouv.fr), la seconde table ronde propose d’explorer les défis de la menace cyber et de répondre à comment y parvenir :

La question des enjeux cyber est une question récurrente, traitée tous les ans. Et pourtant chaque année l’impression est toujours celle que rien ne change en matière de cybersécurité.

Laurent Verdier évoque le constat que les attaques informatiques sont de plus en plus nombreuses, complexes et variées (hameçonnage, piratage de comptes, faux support-technique, rançongiciels, violation de données…) envers les TPE/PME, cibles souvent faciles. Et la courbe est exponentielle car les surfaces d’attaques s’étendent (télétravail, digitalisation). La question n’est plus de savoir si on va se faire attaquer, mais quand. Les cyberattaques ont été multipliées par trois en trois ans. Elles représentent 6000 milliards de dollars et 60 % des entreprises font faillites dans les six mois qui suivent.

Nous sommes tous concernés. Nous avons pris conscience du phénomène, c’est une première étape, maintenant il faut savoir apprendre à réagir et se ressaisir.

Nacira Salvan dresse un tableau sans concession en rappelant que la sécurité informatique est toujours considérée comme un centre de coût et non un investissement et que le management de projets, mettant l’accent sur la tenue de délais toujours plus courts, néglige les contrôles et procédures de sécurité, ce qui se traduit par l’ouverture de nombreuses failles dans les développements logiciels, les procédures de déploiement. Il y a un manque criant de ressources et de personnels.

Or il y a une asymétrie entre l’attaquant et le défenseur. Il y a une prime à l’attaquant. « Tandis que celui-ci à un éventail de possibilités, le DSI doit envisager et veiller sur tous les chemins possibles avec des moyens limités. Ce qui est impossible sans avoir formé, sensibilisé, et mis en place des systèmes d’alertes ».

Pour Yann Bonnet, il est impératif et nécessaire de s’approprier la thématique, de savoir vers qui se tourner pour trouver assistance. Aujourd’hui notre réseau comprend sur tout le territoire 1250 prestataires certifiés vers qui les victimes peuvent se retourner.

Comme partout, il y a des tendances et des cibles privilégiées. En 5 ans, on a vu beaucoup de changement. Les cybercriminels se professionnalisent et rendent leurs attaques plus complexes et plus ciblées, parfois plus violentes en s’attaquant à des éléments affectifs comme les photographies, les comptes personnels. L’hameçonnage, l’arnaque au président sont des attaques beaucoup plus rentables financièrement avec peu de risques.

Les cybercriminels ciblent les PME et moins les grands groupes car ils ont davantage de moyens pour se défendre. L’arnaque au président consiste à obtenir un virement substantiel en se faisant passer pour celui-ci au motif qu’une transaction secrète est en cours et qu’elle doit rester secrète, même en sa présence. Au final, la garantie de retrouver ses données n’est pas assurée, même en débloquant la situation. C’est même contre-productif car cela les encourage à revenir et à recommencer. Il faut aussi sensibiliser les chefs d’entreprises des PME de la valeur de leur data et anticiper la conservation des données.

La malveillance est un aspect, mais elle n’est pas tout.

Les questions de cybersécurité vont bien au-delà de ces aspects purement financiers. D’autres risques de pertes de données existent. Dans le domaine opérationnel, des tests de sécurité, des test fonctionnels devraient être réalisés pour éviter que de nouvelles failles soient ouvertes à chaque mise à jour.

A chaque étape des processus, le consentement des entreprises doit être obtenu car les attaques sur les données peuvent avoir plusieurs facteurs. Facteurs de réussite ou d’échecs. Le facteur chance n’étant pas à écarter.

Pour se donner bonne conscience, la présence d’un antivirus et d’un firewall sont souvent présentés comme essentiels. Cependant ils sont largement insuffisants, le grand oublié étant la mise en place de sauvegardes ou de backups. Il est pourtant primordial de tester régulièrement ces sauvegardes sinon elles ne garantissent pas toute la restitution des données.

A la question comment faire ? L’intervenant ne donne pas de recette magique mais préconise de susciter l’adhésion en faisant un parallèle entre vie privée et vie professionnelle. Avec nos téléphones mobiles, nous avons toute notre vies sur un portable (photos de nos proches, souvenirs etc). Ce qui est valable dans l’entreprise est aussi valable dans la vie privée, les risques et dommages étant les mêmes. En présentant la question cela ainsi, on peut obtenir l’adhésion des salariés.

Avec l’IOT et les objets connectés ce sont de nouvelles failles qui risquent d’être ouvertes (automobiles autonomes, maisons connectées) et par extension l’accroissement des peurs. Ces sujets sont à prendre au sérieux. On peut envisager des attaques par le biais de composants dormants, c’est à dire par des composants non-sourcés, silencieux pendant des années et qui à un moment clé deviennent actifs . C’est l’Affaire Pegasus.

Guillaume Vassault-Houlière élargit la vision et indique qu’Il n’y a pas de ligne Maginot sur laquelle on peut se reposer. C’est un enjeu sociétal. 35000 hackers éthiques contribuent à tester les systèmes de sécurité des entreprises (avec leur accord). Dans le monde, ce sont près de 4 millions de postes qui sont infectés.

Au Canada des concours sont organisés par les éditeurs, avec des primes comprises entre 50000 et 250000 euros. Ce type d’initiative arrive timidement en France et quelques acteurs commencent à proposer à tester la mise à l’épreuve de leur application auprès d’une communauté de hackers.

Gilles Souris des Digiteurs, souligne que les hackers visent les maillons faibles, « ce sont toujours les cibles ». Et nous pouvons tous être à un moment ou un autre le maillon faible. Il suffit pour cela d’être malade, déprimé, de baisser la garde, d’être moins vigilant, d’être en mode automatique… pour devenir un le cheval de Troie malgré soi.

Parmi les solutions, en premier niveau, il est possible d’utiliser des audits automatisés, ces audits permettent de passer en revue les failles béantes, mais faciles à fermer. Ensuite, il est possible de se tourner vers la méthode Ebios (un peu plus complexe), qui permet de poser des questions de bon sens, d’analyser, comprendre les risques et d’évoluer dans un climat plus serein.

Ces deux premières étapes sont les deux premières pierres d’un édifice, il est impératif de mettre à niveau ces compétences et de s’abonner aux actualités. Des acteurs comme Cybermalveillance.gouv.fr rédigent gratuitement des fiches de sensibilisation à destination du grand public. Deux cents experts cyber labellisés et plus de mille techniciens, eux-aussi labellisés, sont répartis sur le territoire et contribuent à protéger les entreprises.

Il ne faut pas se cacher, la cybersécurité a un coût. Un coût élevé, le manque de talents est un élément de pression sur les salaires et les recrutements empêchent nombre d’entreprises à recruter des équipes permanentes. Lutter contre les réflexes est essentiel, car les attaques de phishing reposent sur cette faiblesse. « Il faut faire passer du système 1 au système 2 ». Face à une demande (changement de compte bancaire, demande de virement, etc), il ne faut pas hésiter à prendre 5mn pour vérifier sa légitimité directement auprès du service concernés.

Ensuite, il est emportant de se demander : « Qu’est-ce qui a de la valeur au sein de l’entreprise ? » - cette question peut paraître simple, mais nombre de chefs d’entreprises ignorent totalement où se trouvent les « pépites » de leur entreprise.

Le mot de clôture fût pour Marie-Christine OGHLY, élue de la CCI Paris Ile-de-France en charge de l'International, qui invita ensuite les participants à échanger autour d’un buffet.

- Quelles initiatives prendre pour aider les entreprises ?

- Quelles sont les bonnes pratiques à adopter pour s’en prémunir ?

- Quels outils utiliser pour anticiper toute cyberattaque ?

- Quels acteurs peuvent vous accompagner ?

La question des enjeux cyber est une question récurrente, traitée tous les ans. Et pourtant chaque année l’impression est toujours celle que rien ne change en matière de cybersécurité.

Laurent Verdier évoque le constat que les attaques informatiques sont de plus en plus nombreuses, complexes et variées (hameçonnage, piratage de comptes, faux support-technique, rançongiciels, violation de données…) envers les TPE/PME, cibles souvent faciles. Et la courbe est exponentielle car les surfaces d’attaques s’étendent (télétravail, digitalisation). La question n’est plus de savoir si on va se faire attaquer, mais quand. Les cyberattaques ont été multipliées par trois en trois ans. Elles représentent 6000 milliards de dollars et 60 % des entreprises font faillites dans les six mois qui suivent.

Nous sommes tous concernés. Nous avons pris conscience du phénomène, c’est une première étape, maintenant il faut savoir apprendre à réagir et se ressaisir.

Nacira Salvan dresse un tableau sans concession en rappelant que la sécurité informatique est toujours considérée comme un centre de coût et non un investissement et que le management de projets, mettant l’accent sur la tenue de délais toujours plus courts, néglige les contrôles et procédures de sécurité, ce qui se traduit par l’ouverture de nombreuses failles dans les développements logiciels, les procédures de déploiement. Il y a un manque criant de ressources et de personnels.

Or il y a une asymétrie entre l’attaquant et le défenseur. Il y a une prime à l’attaquant. « Tandis que celui-ci à un éventail de possibilités, le DSI doit envisager et veiller sur tous les chemins possibles avec des moyens limités. Ce qui est impossible sans avoir formé, sensibilisé, et mis en place des systèmes d’alertes ».

Pour Yann Bonnet, il est impératif et nécessaire de s’approprier la thématique, de savoir vers qui se tourner pour trouver assistance. Aujourd’hui notre réseau comprend sur tout le territoire 1250 prestataires certifiés vers qui les victimes peuvent se retourner.

Comme partout, il y a des tendances et des cibles privilégiées. En 5 ans, on a vu beaucoup de changement. Les cybercriminels se professionnalisent et rendent leurs attaques plus complexes et plus ciblées, parfois plus violentes en s’attaquant à des éléments affectifs comme les photographies, les comptes personnels. L’hameçonnage, l’arnaque au président sont des attaques beaucoup plus rentables financièrement avec peu de risques.

Les cybercriminels ciblent les PME et moins les grands groupes car ils ont davantage de moyens pour se défendre. L’arnaque au président consiste à obtenir un virement substantiel en se faisant passer pour celui-ci au motif qu’une transaction secrète est en cours et qu’elle doit rester secrète, même en sa présence. Au final, la garantie de retrouver ses données n’est pas assurée, même en débloquant la situation. C’est même contre-productif car cela les encourage à revenir et à recommencer. Il faut aussi sensibiliser les chefs d’entreprises des PME de la valeur de leur data et anticiper la conservation des données.

La malveillance est un aspect, mais elle n’est pas tout.

Les questions de cybersécurité vont bien au-delà de ces aspects purement financiers. D’autres risques de pertes de données existent. Dans le domaine opérationnel, des tests de sécurité, des test fonctionnels devraient être réalisés pour éviter que de nouvelles failles soient ouvertes à chaque mise à jour.

A chaque étape des processus, le consentement des entreprises doit être obtenu car les attaques sur les données peuvent avoir plusieurs facteurs. Facteurs de réussite ou d’échecs. Le facteur chance n’étant pas à écarter.

Pour se donner bonne conscience, la présence d’un antivirus et d’un firewall sont souvent présentés comme essentiels. Cependant ils sont largement insuffisants, le grand oublié étant la mise en place de sauvegardes ou de backups. Il est pourtant primordial de tester régulièrement ces sauvegardes sinon elles ne garantissent pas toute la restitution des données.

A la question comment faire ? L’intervenant ne donne pas de recette magique mais préconise de susciter l’adhésion en faisant un parallèle entre vie privée et vie professionnelle. Avec nos téléphones mobiles, nous avons toute notre vies sur un portable (photos de nos proches, souvenirs etc). Ce qui est valable dans l’entreprise est aussi valable dans la vie privée, les risques et dommages étant les mêmes. En présentant la question cela ainsi, on peut obtenir l’adhésion des salariés.

Avec l’IOT et les objets connectés ce sont de nouvelles failles qui risquent d’être ouvertes (automobiles autonomes, maisons connectées) et par extension l’accroissement des peurs. Ces sujets sont à prendre au sérieux. On peut envisager des attaques par le biais de composants dormants, c’est à dire par des composants non-sourcés, silencieux pendant des années et qui à un moment clé deviennent actifs . C’est l’Affaire Pegasus.

Guillaume Vassault-Houlière élargit la vision et indique qu’Il n’y a pas de ligne Maginot sur laquelle on peut se reposer. C’est un enjeu sociétal. 35000 hackers éthiques contribuent à tester les systèmes de sécurité des entreprises (avec leur accord). Dans le monde, ce sont près de 4 millions de postes qui sont infectés.

Au Canada des concours sont organisés par les éditeurs, avec des primes comprises entre 50000 et 250000 euros. Ce type d’initiative arrive timidement en France et quelques acteurs commencent à proposer à tester la mise à l’épreuve de leur application auprès d’une communauté de hackers.

Gilles Souris des Digiteurs, souligne que les hackers visent les maillons faibles, « ce sont toujours les cibles ». Et nous pouvons tous être à un moment ou un autre le maillon faible. Il suffit pour cela d’être malade, déprimé, de baisser la garde, d’être moins vigilant, d’être en mode automatique… pour devenir un le cheval de Troie malgré soi.

Parmi les solutions, en premier niveau, il est possible d’utiliser des audits automatisés, ces audits permettent de passer en revue les failles béantes, mais faciles à fermer. Ensuite, il est possible de se tourner vers la méthode Ebios (un peu plus complexe), qui permet de poser des questions de bon sens, d’analyser, comprendre les risques et d’évoluer dans un climat plus serein.

Ces deux premières étapes sont les deux premières pierres d’un édifice, il est impératif de mettre à niveau ces compétences et de s’abonner aux actualités. Des acteurs comme Cybermalveillance.gouv.fr rédigent gratuitement des fiches de sensibilisation à destination du grand public. Deux cents experts cyber labellisés et plus de mille techniciens, eux-aussi labellisés, sont répartis sur le territoire et contribuent à protéger les entreprises.

Il ne faut pas se cacher, la cybersécurité a un coût. Un coût élevé, le manque de talents est un élément de pression sur les salaires et les recrutements empêchent nombre d’entreprises à recruter des équipes permanentes. Lutter contre les réflexes est essentiel, car les attaques de phishing reposent sur cette faiblesse. « Il faut faire passer du système 1 au système 2 ». Face à une demande (changement de compte bancaire, demande de virement, etc), il ne faut pas hésiter à prendre 5mn pour vérifier sa légitimité directement auprès du service concernés.

Ensuite, il est emportant de se demander : « Qu’est-ce qui a de la valeur au sein de l’entreprise ? » - cette question peut paraître simple, mais nombre de chefs d’entreprises ignorent totalement où se trouvent les « pépites » de leur entreprise.

Le mot de clôture fût pour Marie-Christine OGHLY, élue de la CCI Paris Ile-de-France en charge de l'International, qui invita ensuite les participants à échanger autour d’un buffet.

Accueil

Accueil